Gerçek Zamanlı Otomasyon’un (RTA) 499ES EtherNet / IP (ENIP) yığınında ortaya çıkan kritik bir güvenlik açığı, endüstriyel kontrol sistemlerinde düşmanların uzaktan saldırılarına yol açabilir.

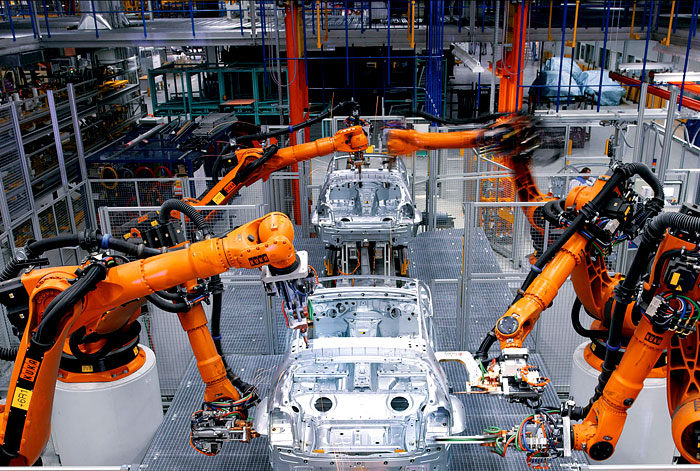

RTA’nın ENIP yığını, yaygın olarak kullanılan endüstriyel otomasyon cihazlarından biridir ve Kuzey Amerika’daki fabrika katı I / O uygulamaları için standart olarak faturalandırılır.

ABD siber güvenlik ve altyapı ajansı (CISA) bir danışma belgesinde “Bu güvenlik açığından başarılı bir şekilde yararlanılması, hizmet reddi durumuna neden olabilir ve bir arabellek taşması, uzaktan kod yürütülmesine izin verebilir” dedi.

Şu ana kadar, bu güvenlik açığından faydalanan bilinen hiçbir kamuya açık istismar bulunmadı. Ancak “İnternete bağlı cihazlar için genel arama motorlarına göre (ör. Shodan) 8.000’den fazla ENIP uyumlu internet bağlantılı cihaz vardır.”

CVE-2020-25159 olarak izlenen kusur, endüstri standardı Ortak Güvenlik Açığı Puanlama Sistemi (CVSS) tarafından 10 üzerinden 9.8 olarak derecelendirilmiştir ve 2.28’den önceki tüm EtherNet / IP Adaptör Kaynak Kodu Yığını sürümlerini etkiler. Yığın taşması güvenlik açığı, operasyonel teknoloji güvenlik şirketi Claroty’nin güvenlik araştırmacısı Sharon Brizinov tarafından geçen ay CISA’ya ifşa edildi.

RTA’nın saldırıya açık kodu yazılımından 2012 gibi erken bir zamanda kaldırdığı görülse de, birçok satıcının 2012 güncellemesinden önce bu yığının savunmasız sürümlerini satın alıp kendi ürün yazılımlarına entegre ederek birden fazla cihazı riske attığından şüpheleniliyor.

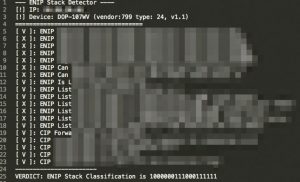

Kusurun kendisi, endüstriyel cihazlarda verileri düzenlemek ve paylaşmak için kullanılan bir iletişim protokolü olan Common Industrial Protocol (CIP) ‘de olan yol ayrıştırma mekanizmasındaki uygunsuz bir kontrol ile ilgilidir ve saldırganların büyük bir bağlantı yolu boyutuna ( 32’den büyük) ve ayrıştırıcının sabit uzunluklu arabellek dışındaki bir bellek adresine yazmasına neden olarak, rastgele kodun olası yürütülmesine yol açar.

Claroty araştırmacıları, altı farklı tedarikçiden 11 cihazının RTA’nın ENIP yığınını kullandığı tespit edilen 290 farklı ENIP uyumlu modül taradı. Shodan’da yapılan bir araştırmaya göre şu anda 8.000’den fazla ENIP uyumlu internet bağlantılı cihaz var.

Kusuru azaltmak için operatörlerin ENIP yığınının mevcut sürümlerine güncelleme yapması önerilir. CISA ayrıca kullanıcılara, tüm kontrol sistemi cihazları için ağ maruziyetini en aza indirmelerini ve İnternet’ten erişilememelerini sağlamalarını tavsiye etti. CISA uyarısında “Kontrol sistemi ağlarını ve güvenlik duvarlarının arkasındaki uzak cihazları bulun ve bunları iş ağından izole edin” dedi. “Uzaktan erişim gerektiğinde, VPN’lerin güvenlik açıkları olabileceğini ve mevcut en güncel sürüme güncellenmeleri gerektiğini kabul ederek Sanal Özel Ağlar (VPN’ler) gibi güvenli yöntemler kullanın.” diye de ekledi.

Kaynak: https://thehackernews.com/2020/11/researchers-warn-of-critical-flaws.html